W ostatnich latach coraz więcej ataków nie zaczyna się od załącznika w mailu czy podejrzanego linku, ale od czegoś, co wygląda zupełnie normalnie – reklamy w wyszukiwarce Google. Kampania opisana przez Varonis pokazuje, jak cyberprzestępcy zaczęli traktować Google Ads jako pełnoprawny kanał dystrybucji phishingu i oszustw, jednocześnie omijając mechanizmy kontroli platformy.

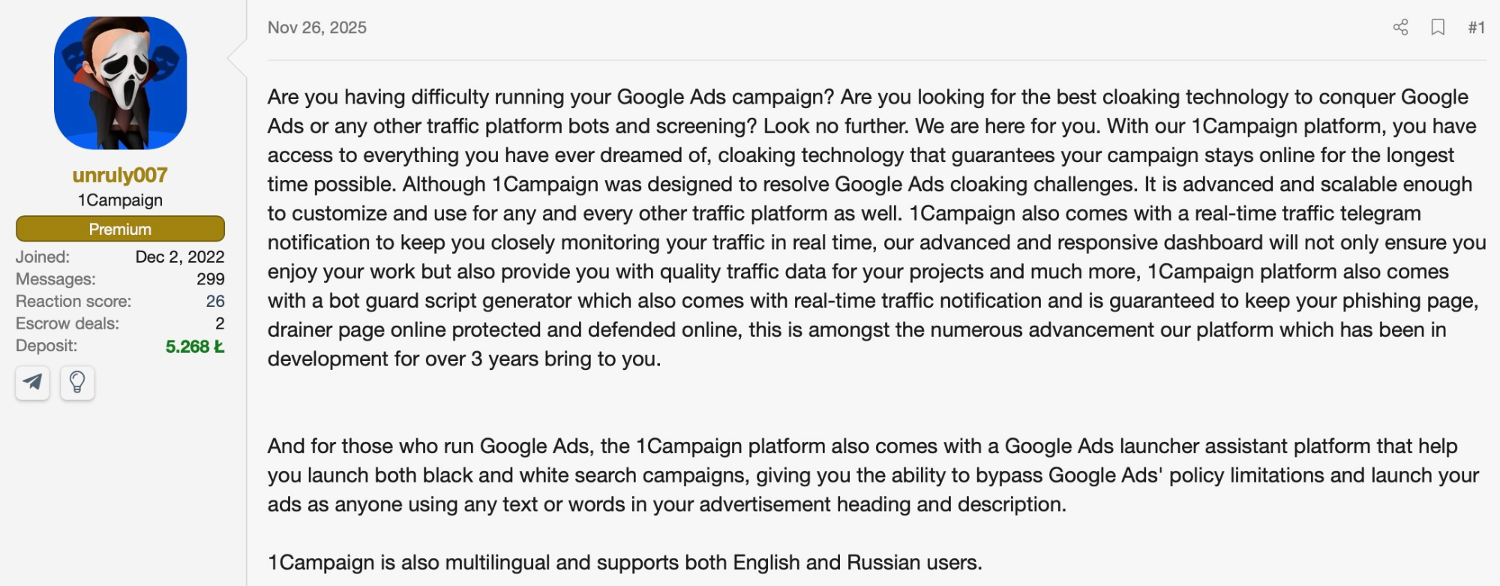

W centrum tej operacji znajduje się narzędzie nazwane 1Campaign. To rozbudowana platforma, która umożliwia prowadzenie kampanii reklamowych w sposób zaprojektowany specjalnie pod oszustwa. Jej głównym celem jest sprawienie, aby złośliwe reklamy wyglądały jak legalne, przechodziły weryfikację Google i trafiały do realnych użytkowników, a jednocześnie były niewidoczne dla systemów bezpieczeństwa i analityków.

To podejście zmienia sposób patrzenia na phishing. Nie chodzi już tylko o „fałszywą stronę”, ale o cały system zarządzania ruchem, który decyduje, kto zobaczy prawdziwą treść ataku, a kto zostanie skutecznie odfiltrowany.

Dlaczego 1Campaign jest skuteczny

Podstawą działania 1Campaign jest technika znana jako cloaking. W najprostszej formie polega ona na wyświetlaniu różnych treści w zależności od tego, kto odwiedza stronę. W praktyce oznacza to, że ta sama reklama może prowadzić do dwóch zupełnie różnych doświadczeń.

Jeśli stronę odwiedza system Google, bot analizujący reklamę lub badacz bezpieczeństwa, widzi ona neutralną, „czystą” stronę. Natomiast jeśli wejście pochodzi od zwykłego użytkownika, system przekierowuje go na stronę phishingową lub scamową.

1Campaign rozwija tę koncepcję znacznie dalej niż proste filtrowanie ruchu. Platforma analizuje odwiedzających w czasie rzeczywistym i przypisuje im tzw. fraud score, czyli ocenę wiarygodności. Na jej podstawie decyduje, czy użytkownik zobaczy złośliwą treść, czy zostanie zablokowany lub przekierowany gdzie indziej.

Do tego dochodzi możliwość blokowania całych segmentów ruchu, takich jak adresy IP powiązane z firmami technologicznymi, dostawcami chmurowymi czy narzędziami bezpieczeństwa. W efekcie system działa jak filtr, który odcina „niepożądanych” odwiedzających jeszcze zanim dotrą do właściwej strony.

Z perspektywy przestępców to kluczowa przewaga – ich kampanie mogą działać dłużej, bo są niewidoczne dla standardowych mechanizmów analizy.

Kampania sterowana jako produkt

Jednym z najbardziej charakterystycznych elementów 1Campaign jest to, że nie przypomina klasycznego malware, tylko gotową platformę do prowadzenia kampanii. Operator ma dostęp do panelu, w którym widzi statystyki ruchu, poziomy blokowania użytkowników oraz szczegółowe dane o odwiedzających.

System analizuje każdy klik i pozwala na bardzo precyzyjne sterowanie kampanią. Można określić, z jakich krajów mają pochodzić użytkownicy, jakie urządzenia mają być obsługiwane i jakie grupy mają być automatycznie odrzucane.

Oznacza to, że kampanie phishingowe zaczynają przypominać dobrze zoptymalizowane kampanie marketingowe. Różnica polega na tym, że zamiast sprzedaży produktu celem jest kradzież danych lub środków finansowych.

W jednym z obserwowanych przypadków większość ruchu została odrzucona, a do właściwej treści dotarł tylko niewielki procent użytkowników. Reszta została odfiltrowana jako potencjalnie „niewłaściwa” grupa – na przykład pracownicy firm technologicznych lub systemy bezpieczeństwa.

To podejście pokazuje, jak bardzo profesjonalizuje się ekosystem cyberprzestępczy. Narzędzia nie są już przypadkowe – są projektowane jak usługi SaaS.

Google Ads jako kanał dystrybucji ataku

Najbardziej istotnym elementem całej kampanii jest sposób wykorzystania Google Ads. 1Campaign został zaprojektowany tak, aby umożliwiać publikowanie reklam, które przechodzą weryfikację platformy, ale w rzeczywistości prowadzą do stron phishingowych lub scamów.

Mechanizm jest prosty, ale skuteczny. Reklama wygląda wiarygodnie, przechodzi proces akceptacji, a dopiero później, w momencie kliknięcia system decyduje, co zobaczy użytkownik.

Dla Google i systemów automatycznych wszystko może wyglądać poprawnie, ponieważ testy bezpieczeństwa otrzymują „czystą” wersję strony. Dopiero prawdziwi użytkownicy są kierowani na właściwy, złośliwy cel.

W efekcie reklama może funkcjonować dłużej niż w przypadku tradycyjnych kampanii phishingowych, które szybciej trafiają na czarne listy lub są zgłaszane.

Ten model ataku wykorzystuje jedną z największych zalet reklam online – zaufanie użytkowników do wyników wyszukiwania. Większość osób nie analizuje dokładnie adresu URL, zakładając, że reklama w Google jest bezpieczna.

Co ten przypadek mówi o współczesnym phishingu

1Campaign wpisuje się w szerszy trend, w którym phishing przestaje być prostym oszustwem, a zaczyna być usługą zbliżoną do komercyjnych platform marketingowych. Zamiast pojedynczych stron powstają systemy, które zarządzają całym cyklem ataku – od pozyskania ruchu po selekcję ofiar.

Najważniejsza zmiana dotyczy sposobu filtrowania użytkowników. Atakujący nie chcą już „wszystkich”. Chcą tylko tych, którzy mają największą szansę paść ofiarą. Reszta jest automatycznie odrzucana, co zmniejsza ryzyko wykrycia.

Drugim elementem jest coraz większe wykorzystanie infrastruktury legalnych platform. Google Ads, mechanizmy analityczne i systemy reklamowe stają się częścią łańcucha ataku, a nie tylko jego tłem.

Trzeci aspekt to profesjonalizacja. Panel administracyjny 1Campaign, system fraud scoringu i wsparcie dla operatorów pokazują, że mamy do czynienia z czymś więcej niż pojedynczym narzędziem – to ekosystem usług.

Jak patrzeć na takie zagrożenia

Najważniejszy wniosek z tego przypadku nie dotyczy samej technologii, ale sposobu jej wykorzystania. Ataki nie opierają się już wyłącznie na „złośliwych stronach”, ale na manipulacji procesem decyzyjnym użytkownika.

Reklama w wyszukiwarce już dawno przestała być gwarancją bezpieczeństwa. Kliknięcie w pierwszy wynik nie oznacza, że trafiamy na legalną stronę. Dlatego warto używać wtyczek takich jak uBlock Origin, które blokują takie wyniki.

W praktyce oznacza to konieczność większej uwagi przy wchodzeniu na strony logowania, szczególnie w przypadku usług finansowych, chmurowych i komunikacyjnych. Adres URL staje się ważniejszy niż sama treść reklamy. A w tym, może pomóc używanie klucza sprzętowego – np. Yubikey. Szczególnie w firmach, polecamy logowanie z użyciem np. Yubikey do systemów firmowych.

Z perspektywy firm istotne jest również monitorowanie ruchu przychodzącego z kampanii reklamowych oraz analiza nietypowych wzorców wejść. Systemy cloakingowe celowo ukrywają część ruchu, co utrudnia klasyczną detekcję.

| Źródła |

|---|

|

|